Tinder是一款拥有数百万用户的热门交(yue)友(pao)软件。 有时使用在线约会软件会面临巨大危险,特别是当性瘾者、追踪癖利用这些应用程序寻找目标。Tinder会与用户的Facebook相连,进而明确用户真实身份。随着利用这些软件开展暴力、谋杀、性交易等犯罪活动的出现,执法部门必[......] [阅读全部]

Joy是一个捕获数据包、分析网络流量数据、网络研究取证及安全监控的工具。 概述 Joy是一个BSD许可的基于libpcap的软件包,用来从实时网络流量或捕获的数据包文件提取数据特征,使用类似于IPFIX或者Netflow的流量导向模式,之后在JSON中表现这些数据特征。Joy还包[......] [阅读全部]

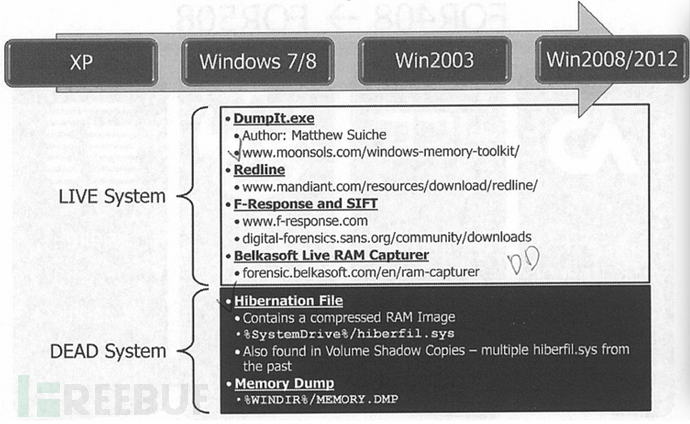

本文转自FREEBUF,作者:Cunlin 0×00概述 后面会花一部分时间,写一些数字取证相关的文章。攻击技术贴多如牛毛,眼下不管是网安,还是安全厂商, 欠缺的是对取证技术的研究。 大致想了一下,主要会从以下几个方面逐一介绍吧: - 内存 - 硬盘[......] [阅读全部]

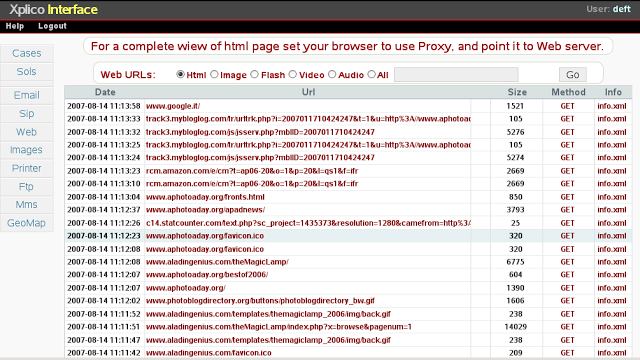

0×1 概述 关于 xplico的目标在于从抓取的网络流量处还原应用中的数据。 例如:xplico可以从pcap包中还原出每一封邮件(POP,IMAP,SMTP协议),所有的http内容等等.Xplico并不是协议分析工具,而是网络取证工具。 特性 支持 HTTP,SIP,IMAP[......] [阅读全部]

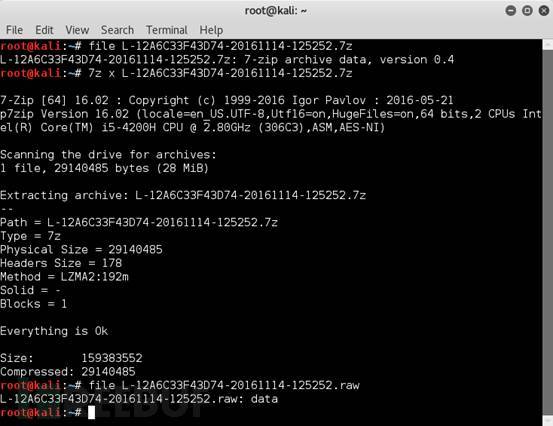

0×00 题目下载 链接:https://pan.baidu.com/s/1hskpW48 密码: ph2d 0×01 题目说明 描述:一天下午小白出去吃饭,临走之前还不忘锁了电脑,这时同寝室的小黑想搞点事情,懂点黑客和社工知识的小黑经过多次尝试获得了密码成功进入电脑,于是便悄悄在电脑上动起手[......] [阅读全部]

介绍 本文是介绍恶意软件的持久性及传播性技术这一系列的第一次迭代,这些技术中大部分是研究人员几年前发现并披露的,在此介绍的目的是建立这些技术和取证方面的知识框架。 用于证明概念的代码可以在CERT的GitHub上查看。由于CERT分析师Devoteam在这个领域的经验,知识框架会不断完善[......] [阅读全部]

简介 windows下内存取证的内容概括起来讲就是检测系统中有没有恶意程序,有没有隐藏进程,有没有隐藏文件,有没有隐藏服务,有没有隐藏的驱动,有没有隐藏网络端口等等.而进程,文件,驱动等等部件在内存中是以内核对象的形式独立存在的。而通常形形色色的rootkit会尝试修改操作系统的内部数据结构来[......] [阅读全部]

简介 承接上文,上文中使用cuckoo沙箱的时候提到过,分析恶意代码的时候,首先利用沙箱做粗略分析,然后可以目标程序进行动态分析(OD,Windbg调试)或者静态分析(IDA静态反汇编).如果嫌每次逆向麻烦的话,同样可以借助Volatility这类框架来做内存取证分析.Volatility是一[......] [阅读全部]

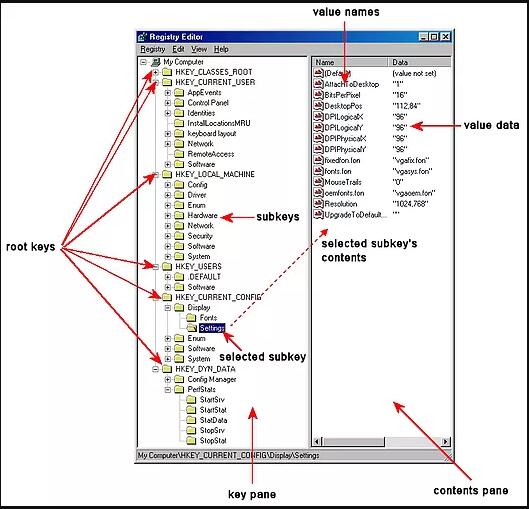

大多数都知道windows系统中有个叫注册表的东西,但却很少有人会去深入的了解它的作用以及如何对它进行操作。然而对于计算机取证人员来说注册表无疑是块巨大的宝藏。通过注册表取证人员能分析出系统发生了什么,发生的时间以及如何发生的等。在本文中我将为大家详细介绍Windows注册表的工作原理,以及[......] [阅读全部]