吾爱破解上看到的, 转过来, 使用很方便, 而且还支持直接翻译, 不错. 实测OCR效果最好的还是搜狗的OCR最棒, 各种文字, 识别准确度最高. 截图OCR后自动翻译 演示: 快捷翻译 演示: 下载地址: 链接: https://pan.baidu.com/s/1fhiw3wLEVO0Cc7PnUtLDMA 密码: ecwg [......] [阅读全部]

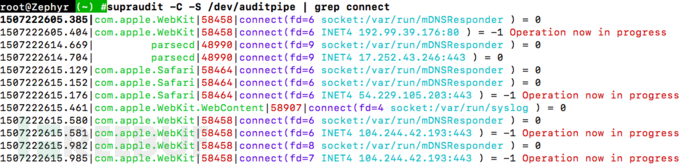

背景 你可能对BSM审计有所了解,也可能完全没有听说过。这是Solaris OS遗留下来的产物,它存在于FreeBSD,Linux,当然还包括MacOS上。在我的*OS Internals::Security & Insecurity的第二章中有审计的详细介绍。虽然它没有MAC框架那样强大(并且无法进行推理,只能对操作做出反应),但也不像其他框架将简单的现场监控与纯用户模式的优点相结合。内核仍然非常复杂,但是你不能也不应该修改它的默认审计逻辑。 值得注意的是,praudit(1),它用于打印来自/var/a…

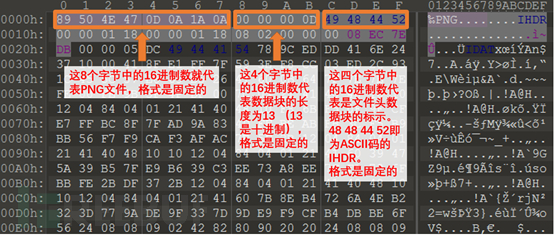

这种踏实的学习态度才对,记得原来认识一个自称搞取证的,而且还是海外留学硕士毕业,但其实连文件头都看不懂,实在无语。。。 前言 笔者的基友们参加了第二届“强网杯”,并且拿到了总决赛的入场券。受他们的影响,笔者也开始关注并学习CTF的相关知识。 搜罗了一下网上关于CTF入门的相关资料,大家都说从取证题开始入手比较合适,因为简单又有趣。“听人劝,吃饱饭”,就从取证题开始学起吧! 0×01 Forensics?MISC? 笔者查阅了国内外近几年的CTF比赛,发现国内比赛使用“MISC”较多,并且将Forenics包含在了M…

微信语音存储为aud格式,这个格式很多播放器都不支持,在网上查了一下,发现就是amr格式的修改版,所以写了个工具用来转换,原理很简单,就是将aud格式转换为amr格式再调用本地播放器来播放。 使用说明:直接将aud格式拖放到程序主界面就可以了。 注意事项: 1、如果你本地连播放amr格式的播放器都没有,那么即时转换了,也播放不了,所以建议还是安装好amr的播放器,比如完美解码之类的。 2、如果播放过程中,再拖入其他文件,可能会发生错误,因为原文件还在占用中呢,我没做容错处理,所以一定要关闭播放器,再拖入下一个文件。…

前言 严谨地说, Linux只是一个内核, GNU Linux才算完整的操作系统, 但在本文里还是用通俗的叫法, 把Ubuntu,Debian,RedHat,CentOS,ArchLinux等发行版都统称为Linux. 本文里所说的方法不仅对Linux的发行版适用, 部分方法对Mac OSX操作系统也是适用的. 异常的帐号和权限 如果黑客曾经获得过命令运行的机会, 对方往往会想要将这个机会持续下去, 业内称之为持久化(persistence). 而创建后门帐号, 往往是一个持久化的途径. 检查异常帐号 搜寻用户 c…

有时候会感觉自己电脑行为有点奇怪, 比如总是打开莫名其妙的网站, 或者偶尔变卡(网络/CPU), 似乎自己"中毒"了, 但X60安全卫士或者X讯电脑管家扫描之后又说你电脑"非常安全", 那么有可能你已经被黑客光顾过了. 这种时候也许要专业的取证人员出场, 但似乎又有点小提大作. 因此本文介绍一些低成本的自检方法, 对于个人用户可以快速判断自己是否已经被入侵过. 1. 异常的日志记录 通常我们需要检查一些可疑的事件记录, 比如: “Event log service was stopped.”(事件记录服务已经停止)…

Apple FSEvents Forensics 没有相关文档、未被探索、利用不足,这就是 FSEvents 目前的状况。Apple FSEvents 或者说文件系统对于每个苹果取证人员而言都是非常宝贵的证物,它记录着文件系统发生的变化。在这篇文章中,我将对存储在磁盘中的 FSEvents 日志做简要概述,包括 FSEvents 的背景知识和行为。本文主要基于 OS X,但也涉及到 iOS。 本文讨论的主题包括: FSEvents 介绍 FSEvents 位置 FSEvents 结构 FSEvents 行为 解析 …

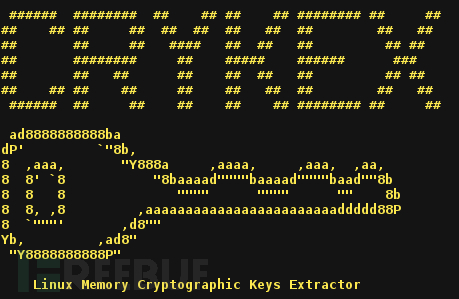

今天给大家介绍的是一款名叫CryKeX的工具,大家可以使用该工具从任何基于Unix操作系统的运行内存中提取出加密密钥。 CryKeX特性 1. 跨平台 2. 简单实用 3. 交互性强 4. 兼容性/可移植性强 5. 应用程序独立 6. 进程封装/注入 依赖条件 1. Unix-理论上说,该工具可在任何基于Unix的操作系统平台上正常工作。 2. BASH-支持所有脚本的运行。 3. Root权限(可选项) 限制条件 1. 仅支持AES和RSA密钥 2. 目前对Firefo…

首先,你需要了解以下关于Netcat的一些事情… 无论是安全管理员还是恶意攻击者,他们都需要想办法利用类似TCP或UDP协议来读取或向一个网络连接中写入内容,虽然他们获取这些数据的目的可能会不一样。 而Netcat提供了一种非常高效的网络分析方法(从后端到服务器),并且能够使用刚才所提到的协议在目标网络中建立新的连接。除此之外,它不仅能够单独运行,而且还可以通过脚本或其他程序来执行。 Netcat的部分功能如下: 1. 建立或读取通过任意端口的网络连接(TCP或UDP)。 2. 通过其他程序建立…

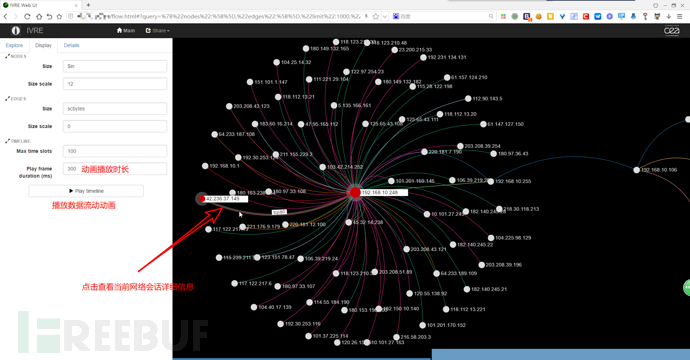

IVRE简介 IVRE(又名DRUNK)是一款开源的网络侦查框架工具,IVRE使用Nmap、Zmap进行主动网络探测、使用Bro、P0f等进行网络流量被动分析,探测结果存入数据库中,方便数据的查询、分类汇总统计。 网上已有部分文章对IVRE的使用做介绍,由于文章时间较早,IVRE的安装、命令执行等均有所改变,本文使用最新版IVRE做讲解,并增加部分其它文章未提及的Nmap模板参数设置、Web界面搜索使用等内容。 IVRE官方网站:https://ivre.rocks GitHub:https://github.co…